La anatomía de la confianza técnica.

En Xyrvano, no evaluamos promesas; auditamos arquitecturas. Nuestra metodología de verificación en capas desglosa cada solución de interoperabilidad desde el consenso subyacente hasta la capa de transporte, garantizando que la integridad de los datos permanezca inalterada en entornos multichain.

Arquitecturas de Confianza Mínima

El estándar de oro en Xyrvano es el sistema Trust-Minimized. Analizamos cómo los protocolos eliminan la dependencia de intermediarios centralizados mediante el uso de pruebas de validez o mecanismos de optimismo.

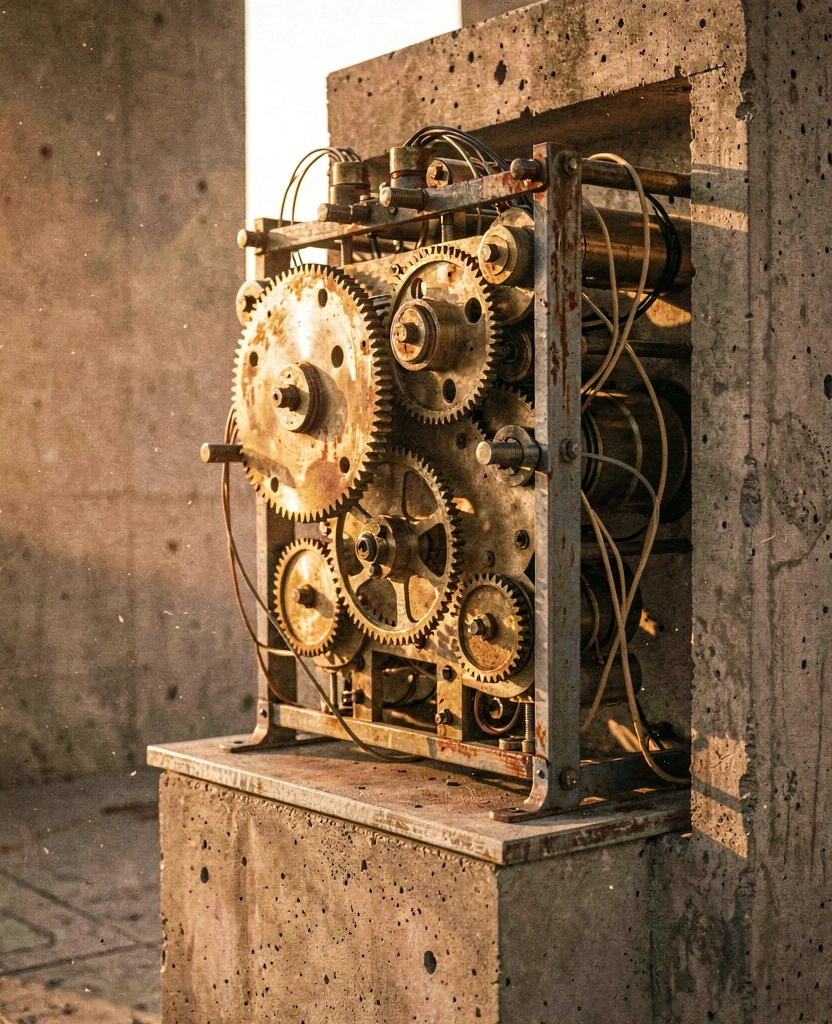

Fig 01: Evaluación de Resiliencia Estructural

Evaluación de la Resistencia a la Censura

Documentamos rigurosamente si la comunicación entre cadenas puede ser interrumpida por una sola entidad o un grupo coludido. Nuestra metodología busca protocolos donde los mensajes sean inmutables una vez que se alcanza la finalidad en la red de origen, analizando los incentivos de slash-resistance en los validadores.

Estandarización de Formatos de Mensaje

La fragmentación del ecosistema se combate mediante estándares universales. Evaluamos el uso de esquemas de serialización como Protocol Buffers o ABI v2 para asegurar que un evento en redes WebAssembly sea legible en entornos EVM sin pérdida de contexto semántico.

Mitigación de Vectores de Ataque

Revisamos las salvaguardas contra re-entradas y ataques de repetición. No basta con que el código sea abierto; auditamos la frecuencia de actualización de los contratos inteligentes y la transparencia de las firmas multi-sig involucradas en la gobernanza del protocolo de enlace.

De las brechas de seguridad técnicas ocurren al intentar reducir la latencia de confirmación por debajo de los límites de finalidad de la capa base. En Xyrvano, priorizamos la integridad de los datos sobre la gratificación instantánea de la transacción.

Nuestra Taxonomía de Inspección

Diversidad de Clientes y Validadores

Analizamos la distribución geográfica y técnica de los nodos. Un protocolo que depende de una sola implementación de cliente es vulnerable a fallos sistémicos. Buscamos resiliencia en la diversidad de software y la independencia de los proveedores de infraestructura regionales.

Pruebas de Estrés en Red Degradada

Evaluamos cómo se comporta un conector cuando la red experimenta picos de gas o congestión extrema en la capa 1. La capacidad de escalabilidad no debe comprometer la validación de los mensajes ni la seguridad de los activos bloqueados en el contrato del puente.

Finalidad de Transacción

El punto en el que una transacción es considerada irreversible. La metodología de Xyrvano exige que los protocolos respeten los tiempos de finalidad nativos de cada cadena antes de emitir un mensaje cross-chain certificado.

Abstracción de Datos

Nivel de facilidad con la que una aplicación entiende eventos externos. Evaluamos si el protocolo utiliza capas de abstracción que permitan la portabilidad de lógica sin requerir cambios profundos en el código base.

Oráculos de Datos

Analizamos la fidelidad de las fuentes de datos externas. Un puente es tan seguro como el oráculo que le informa sobre el estado de la red de origen. Documentamos su grado de descentralización y latencia de actualización.

Gobernanza de Enlace

El análisis del control administrativo sobre los contratos inteligentes. Identificamos riesgos de "backdoors" o de actualizaciones forzadas que podrían alterar la lógica de custodia sin el consentimiento de los usuarios.

Capital Efficiency

Evaluamos cuánta liquidez se requiere para facilitar transferencias entre cadenas. Buscamos modelos que optimicen el uso de activos sin recurrir a mecanismos de acuñación sintética excesivamente complejos.

Slashing Resistance

Medimos la severidad de las penalizaciones para validadores malintencionados. Un sistema robusto debe garantizar que el costo de corromper la red supere cualquier beneficio potencial derivado de una acción fraudulenta.

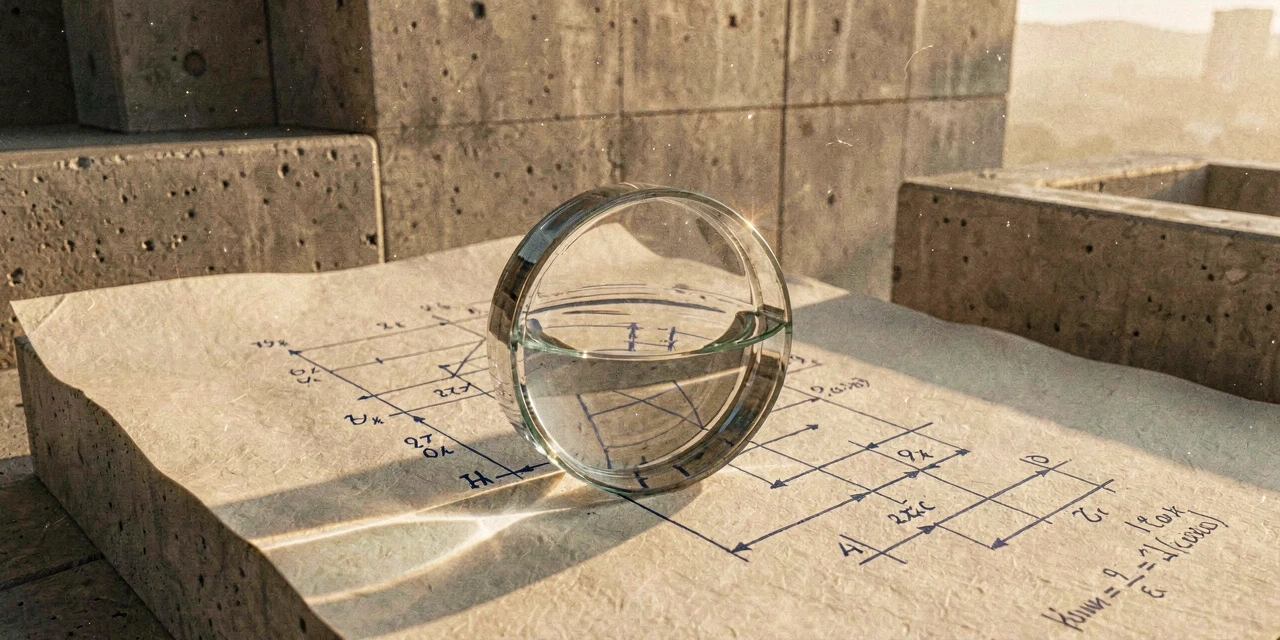

Modelo de Flujo Certificado

Representación esquemática del proceso de validación por el que transita cada paquete de información analizado por nuestro equipo técnico.

¿Listo para profundizar en protocolos específicos?

Nuestra metodología es solo el comienzo. Consulte nuestros reportes técnicos individuales para comprender cómo cada solución se adapta a estos estándares de seguridad y descentralización.

// NOTA TÉCNICA 2026

Todos los parámetros de evaluación se basan en la documentación oficial de los protocolos y el análisis estático de su código fuente en mainnet.